Pendant longtemps, la sécurité réseau s’est construite autour d’un principe simple : protéger le périmètre.

Un firewall à l’entrée, quelques ACL bien placées entre les VLANs, et le réseau interne était considéré comme un espace relativement sûr. Ce modèle a fonctionné pendant des années, à une époque où les applications étaient centralisées et les utilisateurs relativement prévisibles.

Mais ce modèle montre aujourd’hui ses limites.

Une fois qu’un attaquant parvient à pénétrer dans le réseau, le vrai travail commence pour lui : explorer l’infrastructure, identifier les ressources critiques et progresser latéralement.

Et c’est précisément là que la sécurité basée uniquement sur l’adressage IP commence à montrer ses faiblesses.

Le changement de paradigme : de l’adresse IP à l’identité

TrustSec introduit une idée fondamentale : chaque endpoint sur le réseau possède une identité de sécurité, représentée par un Security Group Tag (SGT).

Ce tag n’est pas lié à un subnet, mais à un rôle logique dans l’organisation.

Par exemple : équipe IT, équipe SOC, utilisateurs standards, équipements invités, endpoints non managés.

Une fois ce tag attribué, les politiques de sécurité ne sont plus définies entre adresses IP mais entre groupes de sécurité.

On passe alors d’une logique: 192.168.10.0 → 192.168.20.0 autorisé, à une logique beaucoup plus lisible : IT → SOC autorisé.

C’est la base de la microsegmentation basée sur l’identité.

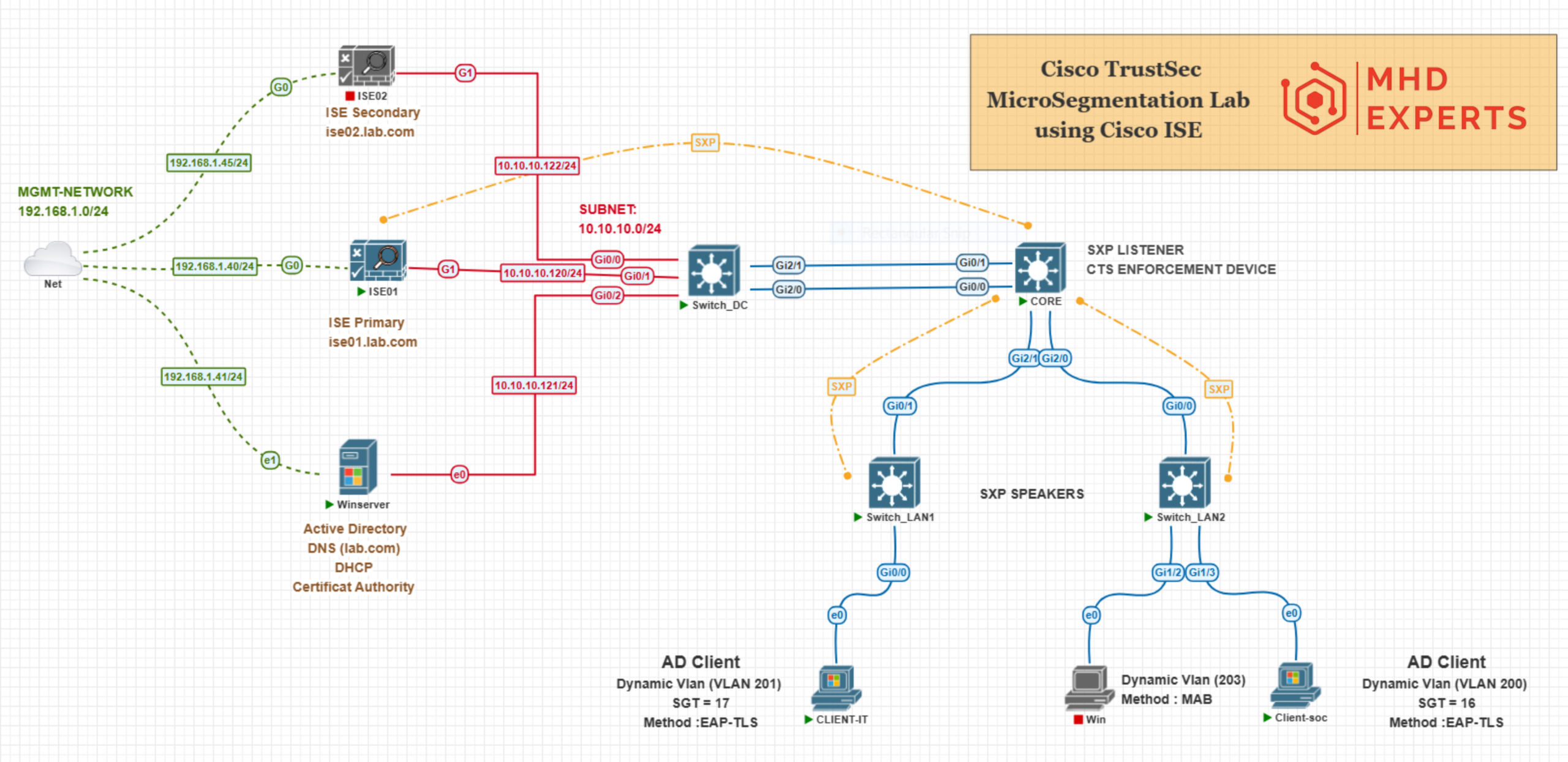

Construire un lab pour comprendre toute la chaîne

Pour comprendre réellement comment fonctionne cette architecture, rien ne vaut un laboratoire complet reproduisant le cycle réel d’une connexion réseau.

Dans un environnement typique, plusieurs composants coopèrent : Cisco Identity Services Engine (ISE), des switches d’accès, un switch cœur, des postes clients, et un serveur Active Directory fournissant DNS, DHCP et l’infrastructure de certificats.

Chaque élément joue un rôle précis dans la chaîne de sécurité.

Première étape : contrôler l’accès au réseau

Tout commence au moment où un endpoint se connecte physiquement au réseau.

Le port du switch ne laisse pas immédiatement passer le trafic. Il déclenche une authentification 802.1X, qui agit comme un véritable contrôle d’accès au niveau de la prise réseau.

Le switch interroge alors l’endpoint pour obtenir son identité.

Dans les environnements modernes, cette authentification est souvent réalisée via EAP-TLS, une méthode basée sur des certificats numériques.

Plutôt que d’utiliser un mot de passe, l’endpoint présente un certificat délivré par l’infrastructure PKI de l’entreprise.

Cette approche apporte plusieurs avantages importants : authentification forte, validation mutuelle entre client et serveur, suppression des mots de passe réseau.

L’attribution dynamique du VLAN et du rôle

Une fois l’authentification validée, Cisco ISE ne se contente pas d’autoriser l’accès au réseau.

Il renvoie également une décision d’autorisation qui peut inclure un VLAN dynamique et un Security Group Tag, ainsi que des paramètres supplémentaires de contrôle. Ainsi, l’accès réseau devient contextuel et dynamique.

Deux machines connectées au même switch peuvent se retrouver dans des segments différents simplement en fonction de leur identité

Faire circuler l’identité dans le réseau

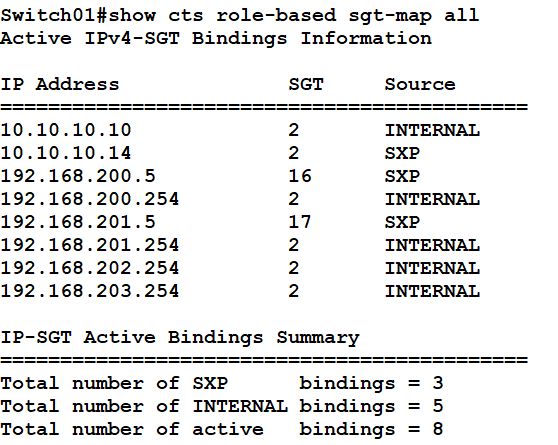

Une fois les endpoints authentifiés, les switches d’accès connaissent les SGT associés aux adresses IP.

Mais le switch cœur du réseau doit également disposer de ces informations pour pouvoir appliquer les politiques de sécurité.

C’est ici qu’intervient le protocole SXP (Security Group Tag Exchange Protocol).

SXP permet de transporter les correspondances entre une adresse IP et un Security Group Tag.

Les switches d’accès publient ces informations, qui sont ensuite utilisées par les équipements d’enforcement dans le réseau.

Ainsi, même un équipement qui n’a pas participé à l’authentification peut connaître l’identité logique des endpoints.

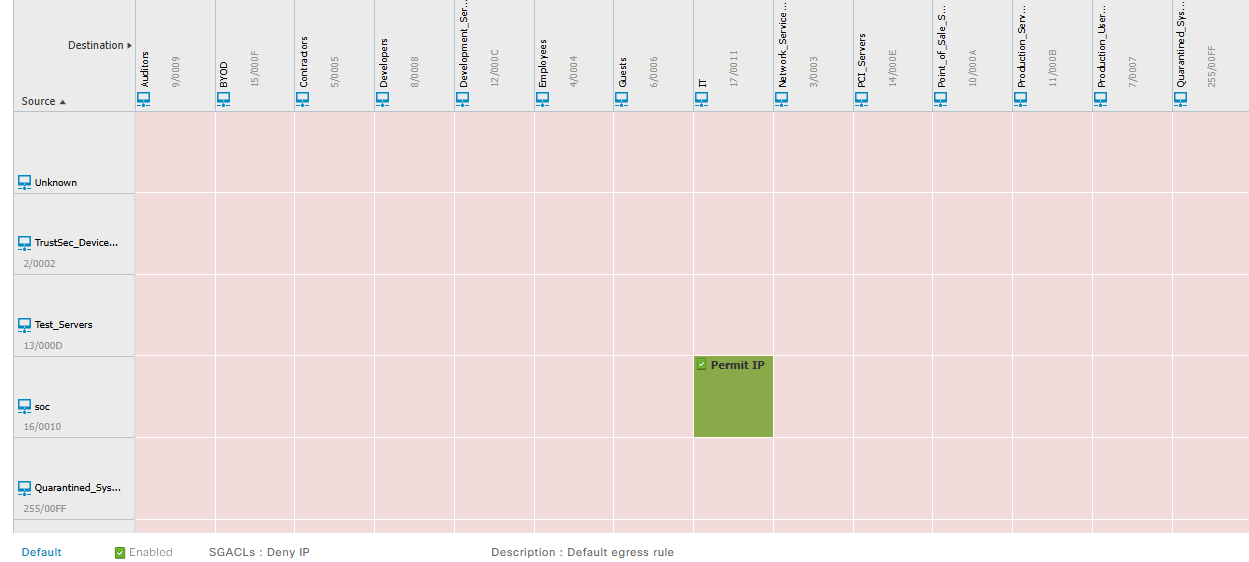

La microsegmentation dans le cœur du réseau

Une fois que les SGT sont connus dans l’ensemble du réseau, la microsegmentation peut réellement entrer en action.

Plutôt que d’utiliser des ACL IP complexes, les politiques sont définies dans une matrice de communication entre groupes.

Cette approche rend les politiques beaucoup plus lisibles et surtout indépendantes de l’adressage IP.

Le switch cœur applique alors ces règles grâce aux Security Group Access Control Lists (SGACL).

Lorsqu’un paquet traverse l’équipement : le SGT source est identifié, le SGT destination est identifié, la matrice de politiques est consultée, puis le trafic est autorisé ou bloqué.

Le cycle complet d’une connexion TrustSec

Dans une architecture TrustSec complète, la séquence se déroule généralement ainsi :

- Un endpoint se connecte à un port réseau

- Le switch déclenche l’authentification 802.1X

- L’identité est validée via certificat et Active Directory

- ISE attribue un VLAN et un Security Group Tag

- Le client obtient une adresse IP

- L’association IP-SGT est propagée dans le réseau

- Le switch cœur applique les politiques SGACL

Chaque communication est alors évaluée selon le rôle des systèmes, et non leur position dans le réseau.

Vers un modèle de sécurité plus proche du Zero Trust

Ce type d’architecture transforme profondément la manière de concevoir la sécurité réseau.

La protection ne dépend plus uniquement de la topologie ou de la segmentation IP, mais de l’identité et du rôle réel des endpoints.

Cela permet notamment de limiter les mouvements latéraux, de simplifier les politiques d’accès, de rendre la sécurité indépendante de l’adressage IP, et d’aligner l’infrastructure réseau avec les modèles Zero Trust.

Dans un monde où les utilisateurs, les applications et les infrastructures deviennent de plus en plus distribués, cette approche représente une évolution naturelle des architectures réseau.