Introduction au serveur Cisco Meeting Server

Cisco Meeting Server est la solution on-premise de conferencing de Cisco.

- Combine les conférences audio, vidéo et web dans une seule solution

- Recorder et Streamer intégrés. A partir de la version 3.3 le Scheduler est incorporé.

Les participants peuvent être:

- Endpoints SIP

- Endpoints H.323 (via H.323 Gateway comme l’ Expressway)

- Endpoints PSTN (via PSTN Gateway)

- WebRTC participants

- Des participants S4B (Skype for Business)

- Permet à des participants internes et externes de rejoindre la même conférence

Cisco Meeting Server peut être déployé comme:

- Machine virtuelle

- Appliance physique 1000

- Appliance physique 2000

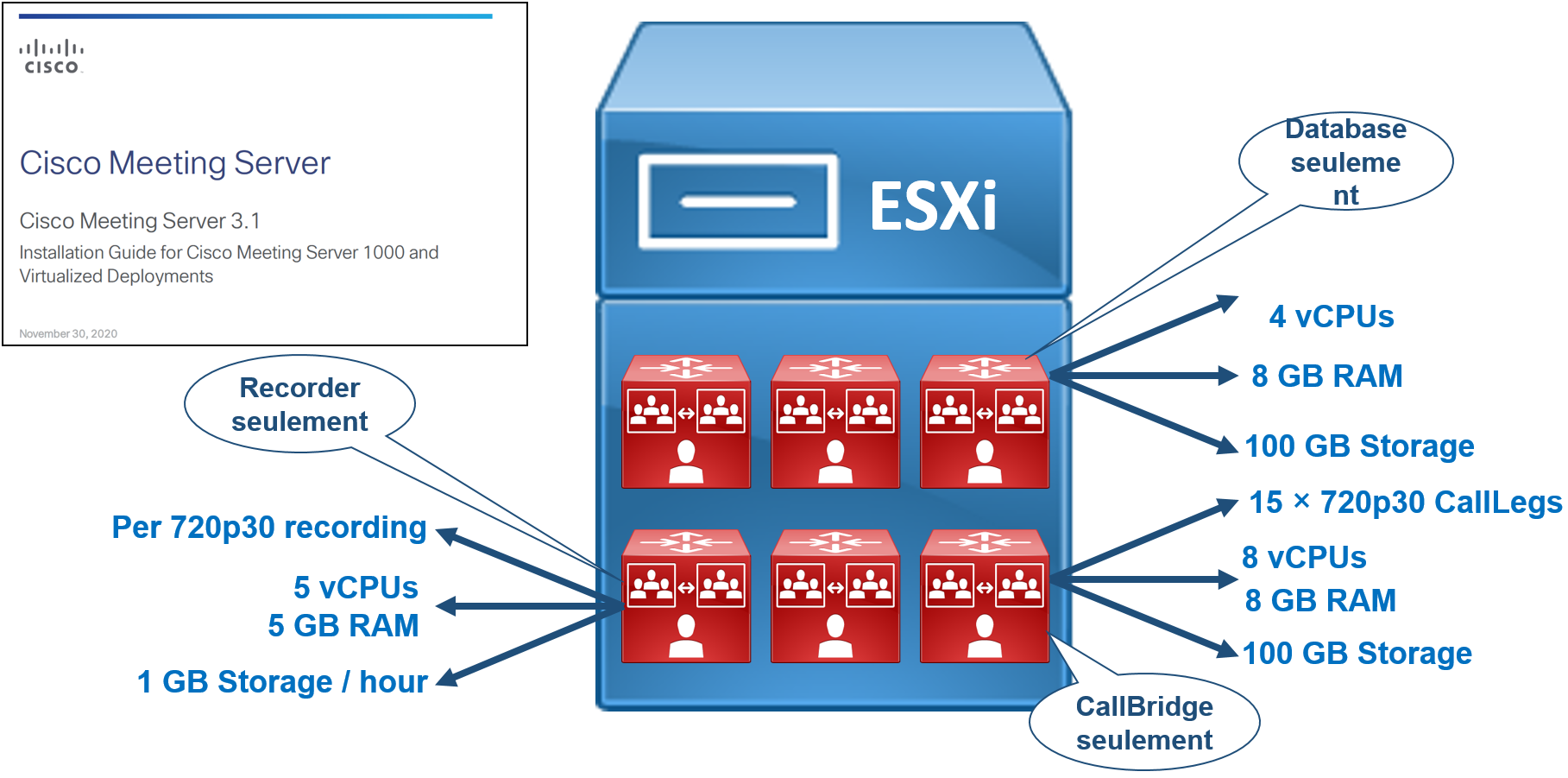

Le sizing de la VM dépend des services qui sont activés.

Exemple:

- Une VM avec seulement le service database ne nécessite pas des grandes ressources en terme de vCPU et RAM.

- Une VM avec le service CallBridge ou Recorder nécessite des grandes ressources vCPU et RAM.

C’est le nombre de recording ou de call legs qui détermine la capacité du CallBridge ou du Recorder en vCPU et RAM.

1000 Series: serveur UCS dedié avec l’ESXi avec Cisco CMS préinstallé.

2000 series: un serveur UCS blades avec 8 blades. Le système est installé directement sans l’ESXi. Il supporte seulement les services Call Bridge, database et WebBridge. (Recorder, Uploader, Streamer ou bien le serveur Turn non supporté).

2000 series a plus de capacité que 1000 series supportant jusqu’à 700 720p30 callLegs avec 720p5 streams (flux). 1000 series supporte seulement 96.

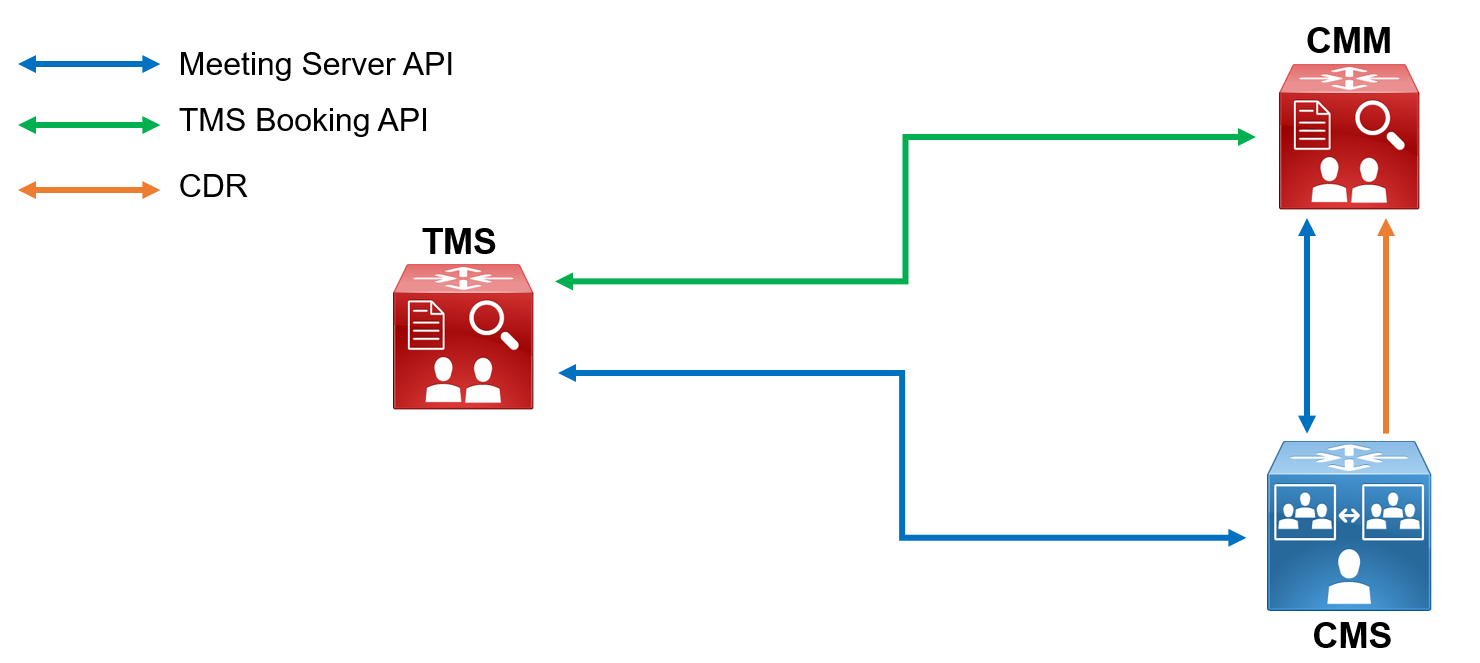

Cisco Meeting Management est un serveur de gestion des meetings hébergés au niveau des CallBridges, il permet :

- Un management centralisé des meetings planifiés

- Affichage les meetings actifs

- Visualiser les participants connectés

- Inviter une personne au meeting ou le retirer, mettre fin à un meeting

- Contrôler le recording et le streaming

- Gestion des licences

- Changer les dispositions (layouts) et Observer les statistiques des appels

Cisco Meeting Management peut être intégré avec Cisco Telepresence Management Suite pour la planification des meetings. Il faut noter qu’à partir de la version 3.0 de Cisco Meeting Server, les licences sont gérées par Cisco Meeting Management via le smart licensing.

Cisco Telepresence Management Suite ou bien Cisco TMS est un portail web et une solution centralisée qui permet principalement de planifier, gérer et surveiller des conférences. Il fournit également d’autres taches comme le backup, la mise à niveau et l’approvisionnement des devices avec des templates de configuration en utilisant les protocoles SNMP et HTTPS.

Cisco TMS utilise SNMP pour faire la découverte de tous les devices afin de les gérer comme Cisco Meeting Server, Cisco Expressway, Cisco CUCM ainsi que des endpoints. Ces devices sont appelés Systems.

Cisco TMSXE (Cisco Telepresence Management Suite Extension for Microsoft Exchange) est une extension de Cisco TMS qui permet de planifier des conférences à partir de Microsoft Outlook en répliquant les meetings entre Cisco TMS et le calendrier de Microsoft Exchange, il gère le rôle de coordination entre Cisco TMS et le système de calendrier.

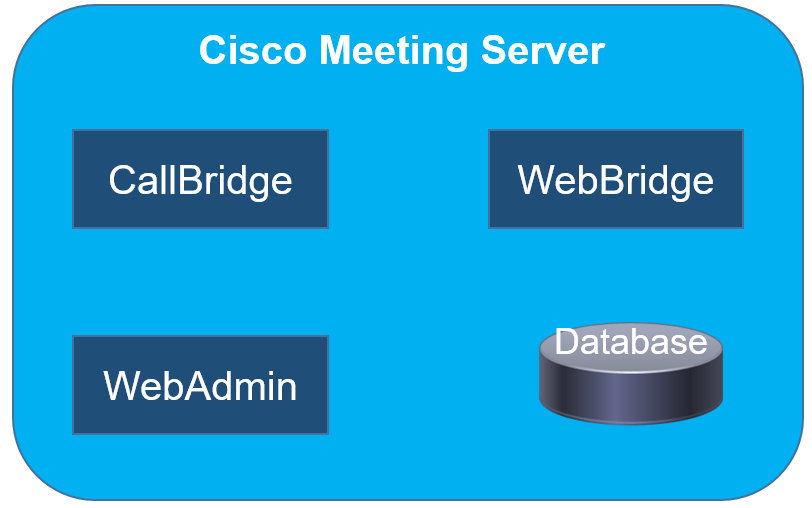

Cisco Meeting Server est composé d’une série de services.

Architecture

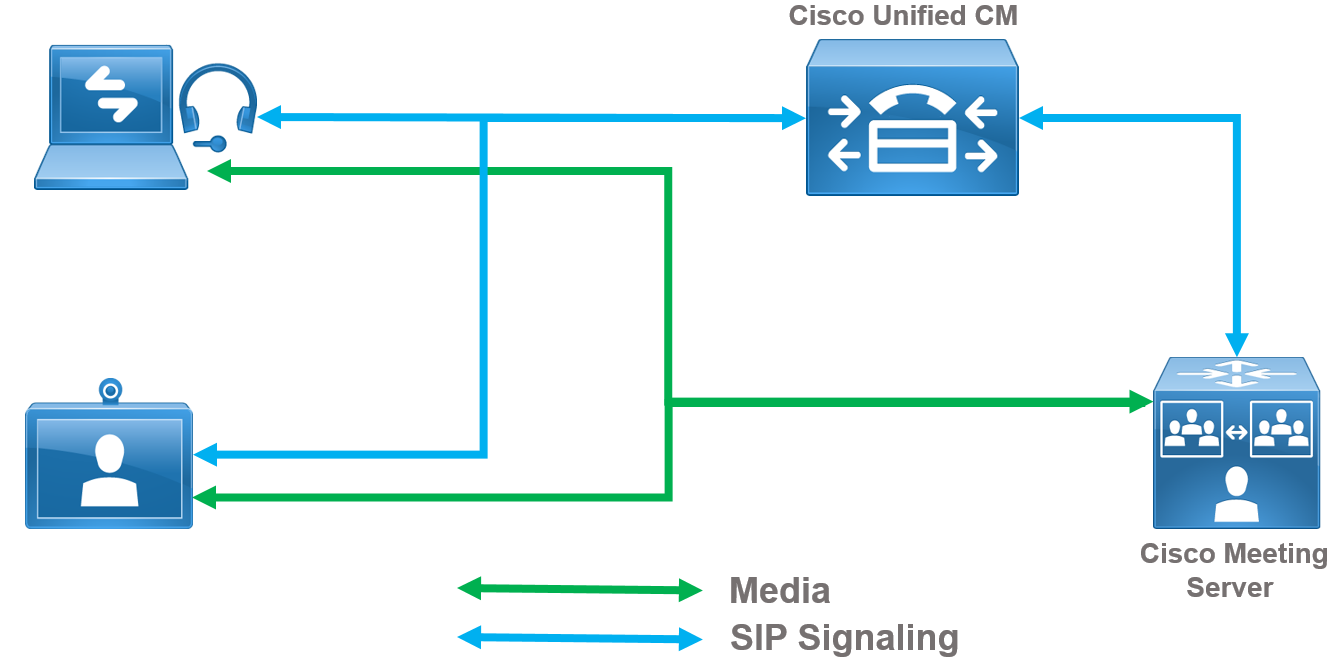

Déploiement Single Combined Meeting Server

Ce type de déploiment comporte un seul serveur CMS en standlone pour les conferences internes. Aucune connexion externe n’est possible par conséquent un utilisateur externe sur internet ne pourra pas rejoindre une conférence.

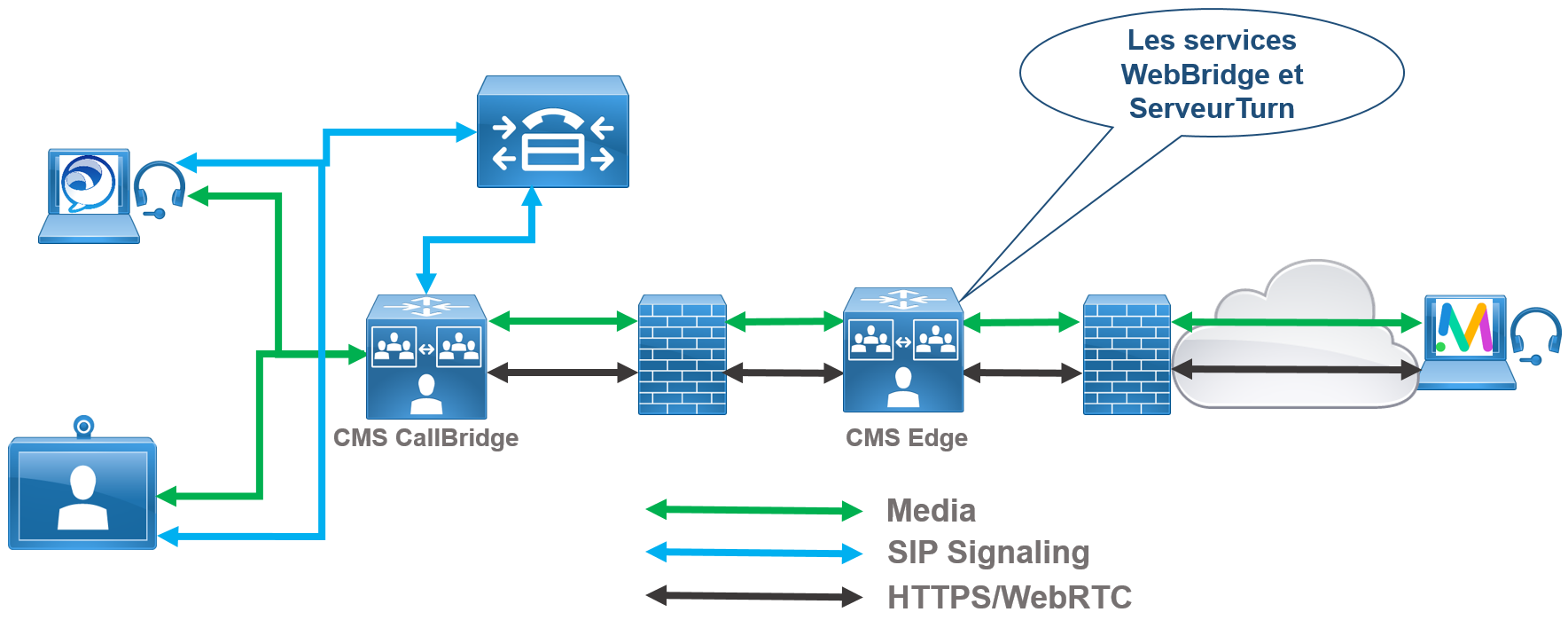

Déploiement Single Split Meeting Server

Dans ce type de déploiement, deux serveurs CMS sont mis en oeuvre, un CMS en interne pour héberger les conference et un autre dans la zone DMZ appelé Edge qui permet aux utilisateurs externs de se connecter à un meeting.

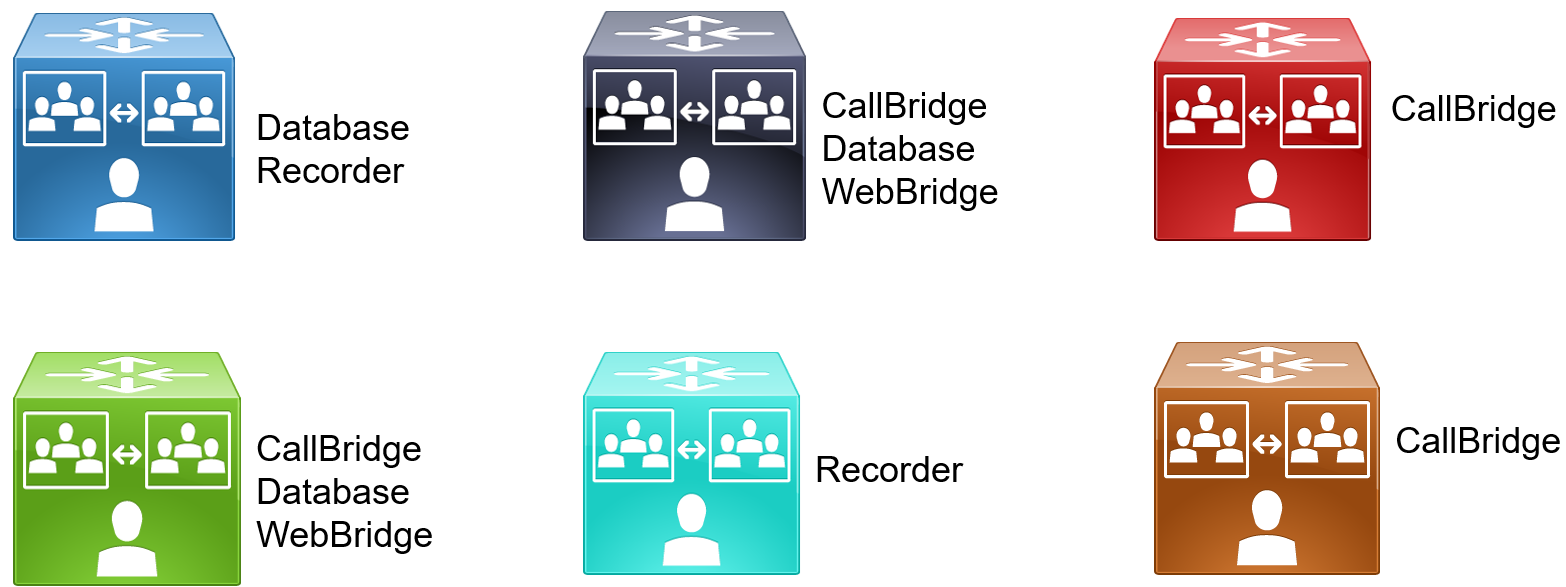

Déploiement Scalable and Resilient Meeting Server

Ce type de déploiement utilise le clustering pour assurer la résilience et l’évolutivité.

- Maximum: 24 nœuds.

- Cisco recommande 8 nœuds.

- Chaque nœud peut hébergé plusieurs services.

- Le RTT doit être < 300ms

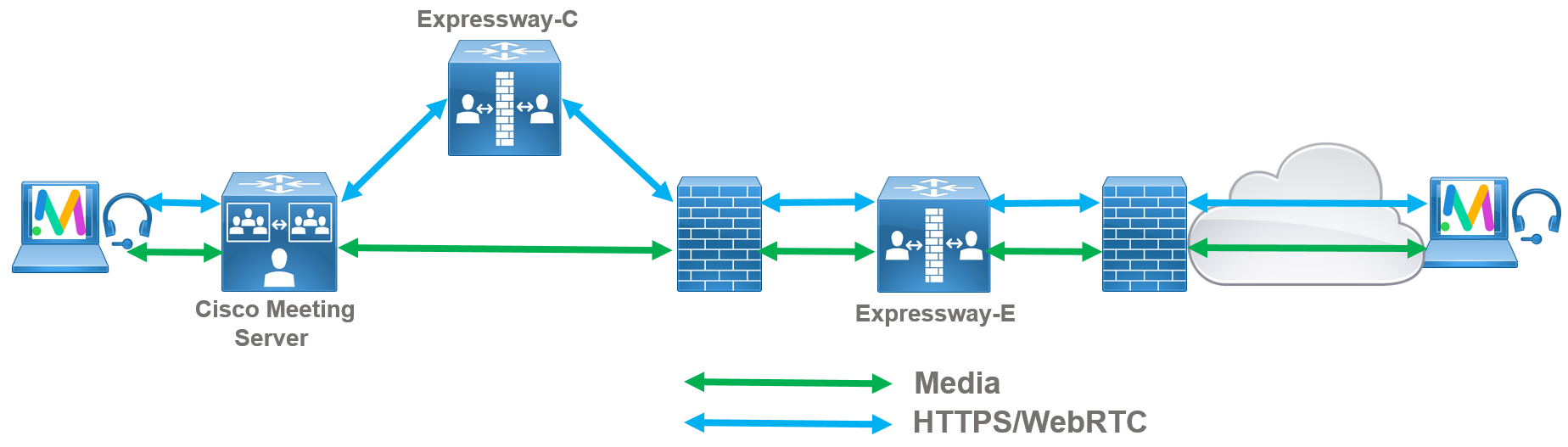

Déploiement avec Cisco Expressway pour le Web Proxy

Ce type de déploiement s’articule sur la solution Cisco Expressway series pour se connecter au meeting avec la fonctionnalité WebRTC (Cisco Meeting APP).

Note: Joindre un meeting en utilisant la fonctionnalité B2B (Business to Business)

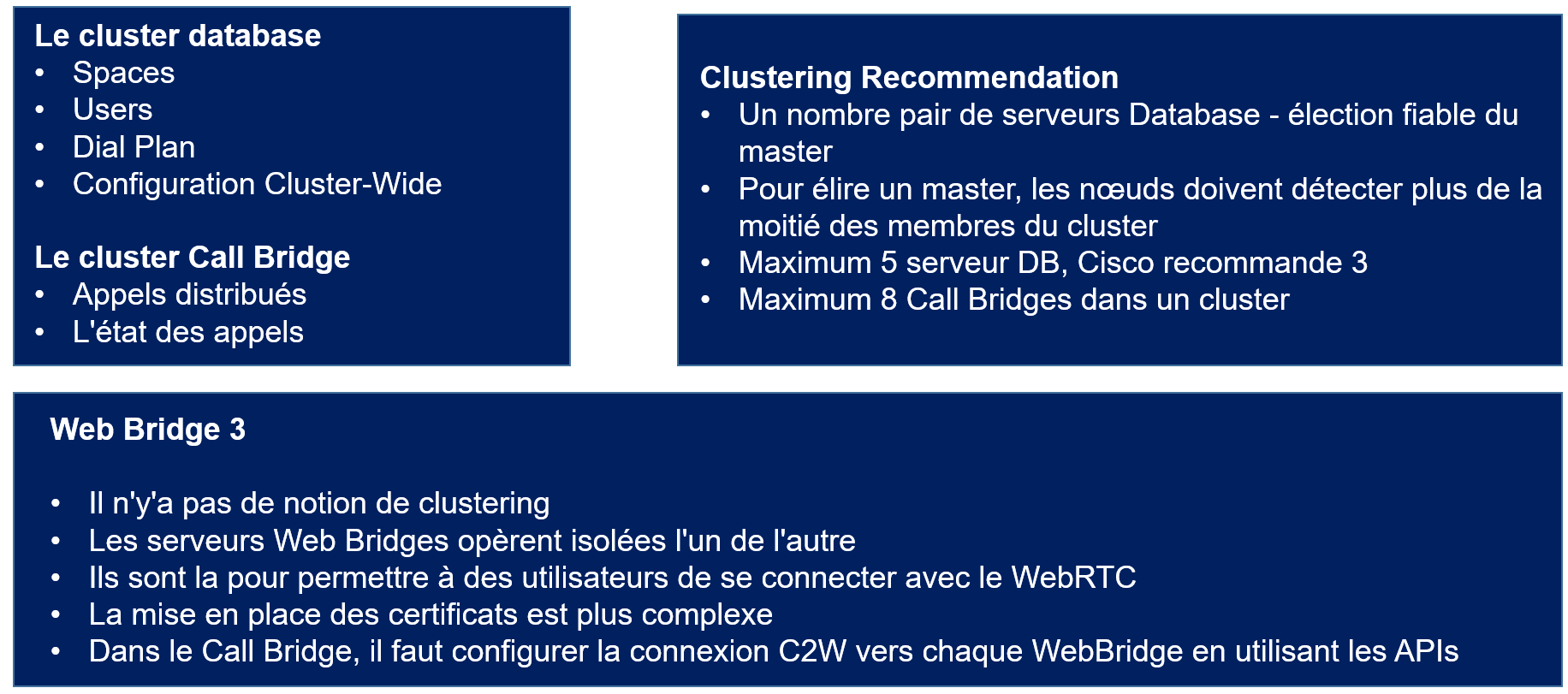

Recommendation pour Clustering

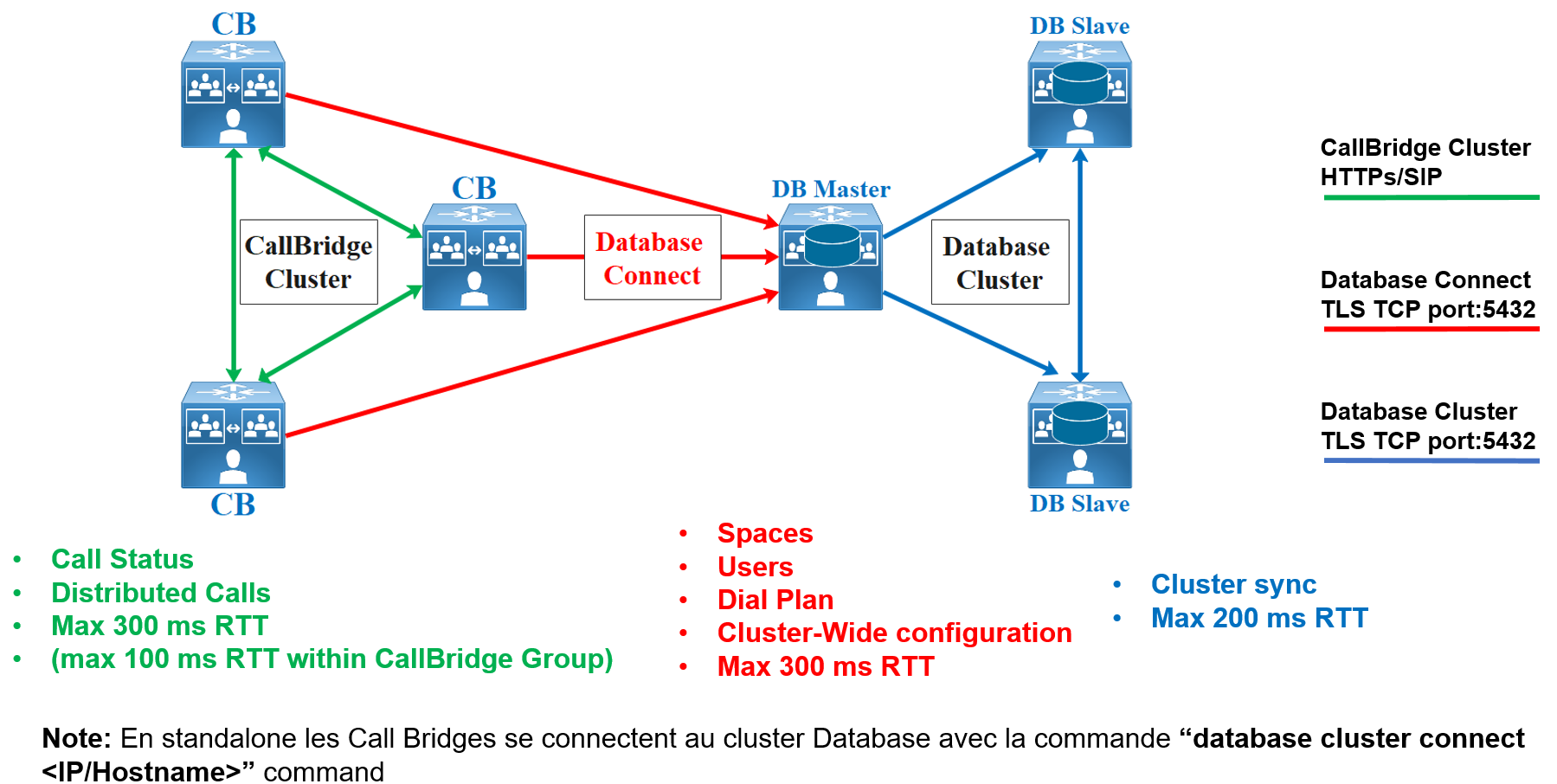

Architecture du cluster-CallBridge séparé de DB

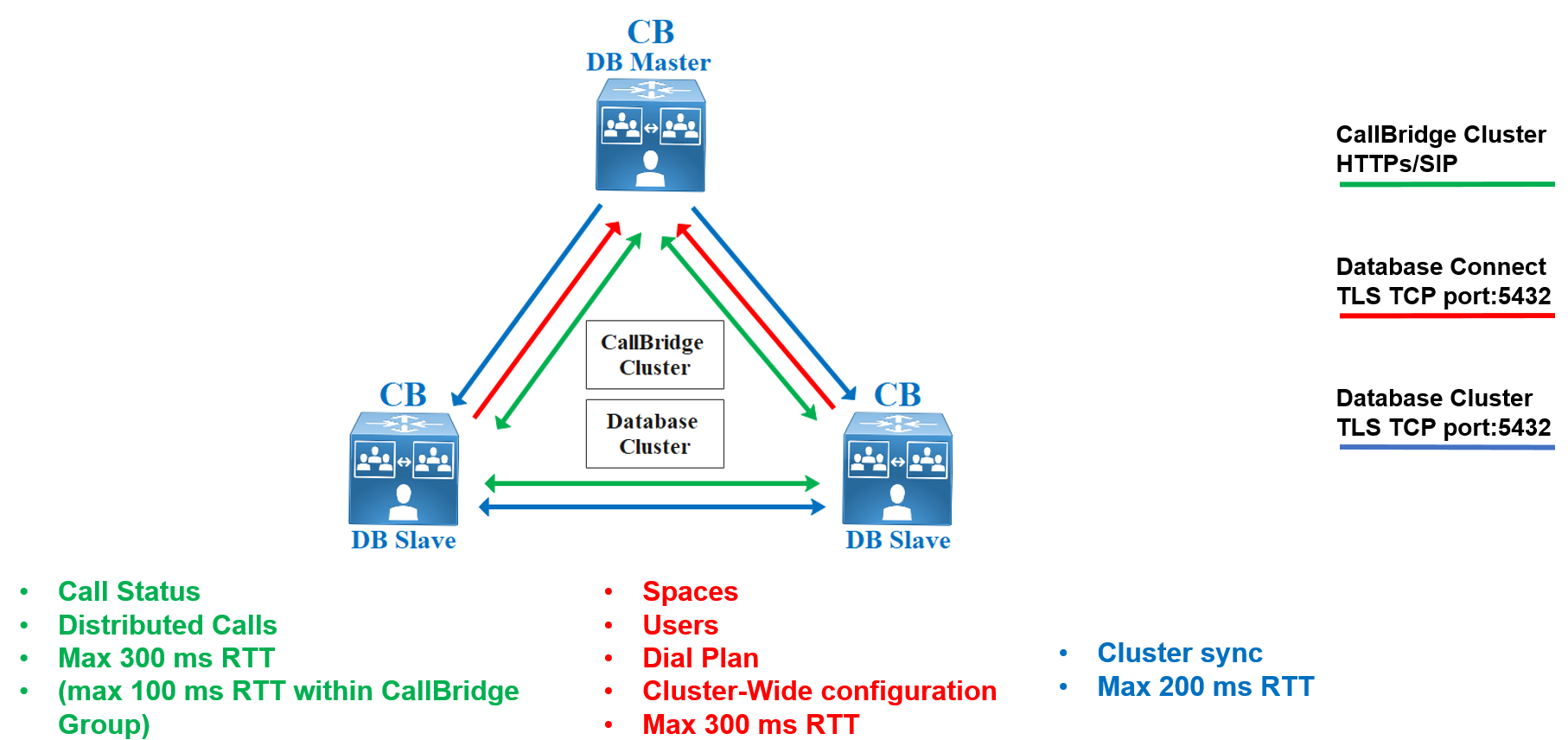

Architecture du cluster-CallBridge et DB colocalisés

Les Certificats

Chaque service utilise un certificat pour s’authentifier avec les autres services (internes ou externes), et aussi avec les utilisateurs.

Pour plusieurs serveurs, on a donc plusieurs services (WebAdmin, CallBridge, WebBridge et Database.

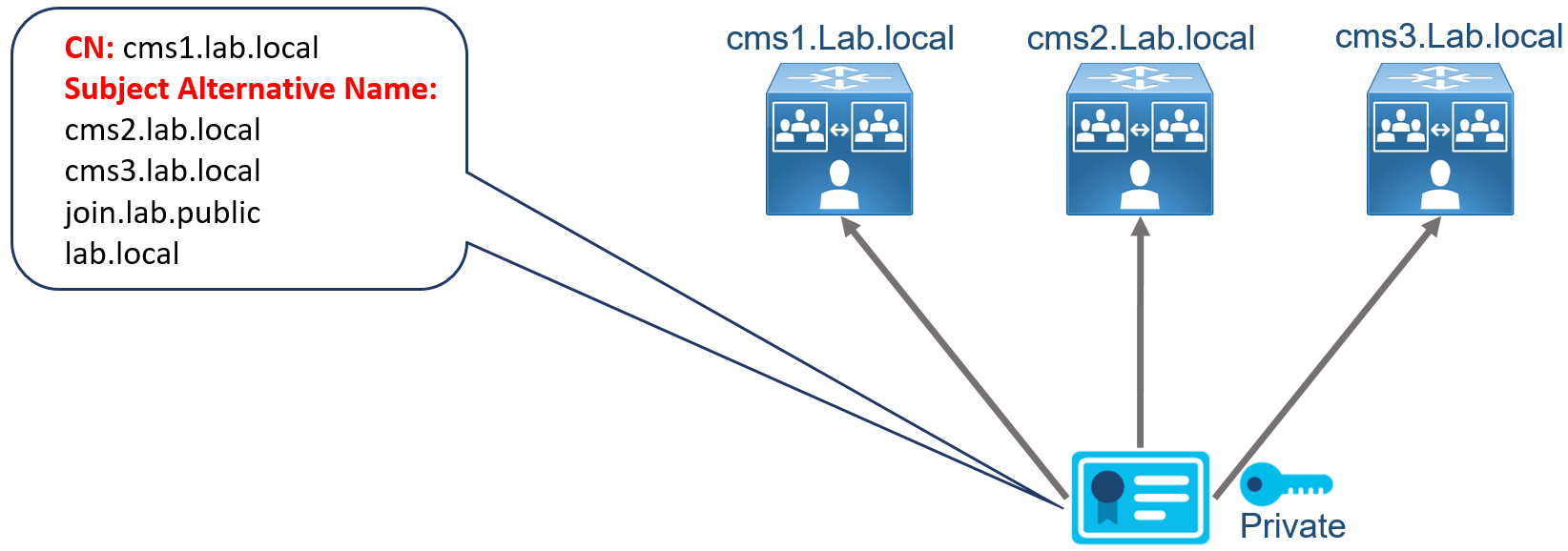

Le concept de certificat multi-SAN permet de simplifier le déploiement des certificats. Ainsi tous les serveurs utiliseront le même certificat.

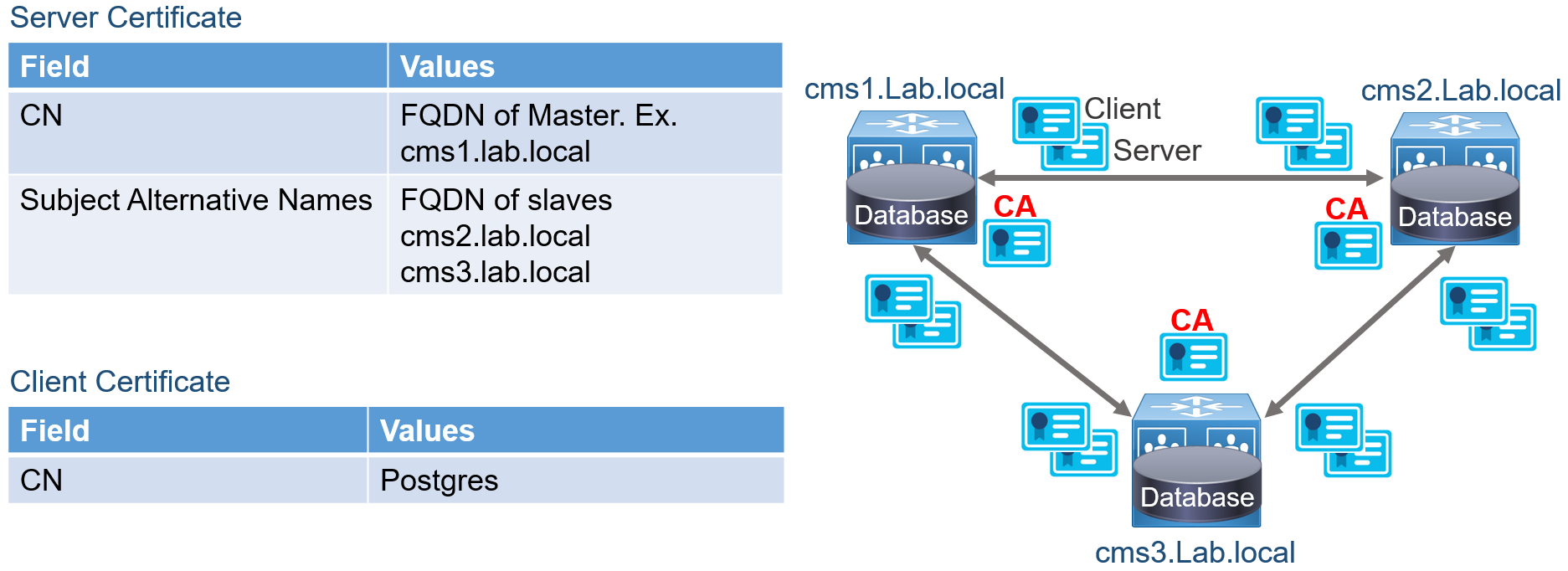

Le cluster database nécessite une authentification mutuelle.

Chaque serveur s’authentifiera avec le reste des membres comme client et serveur.

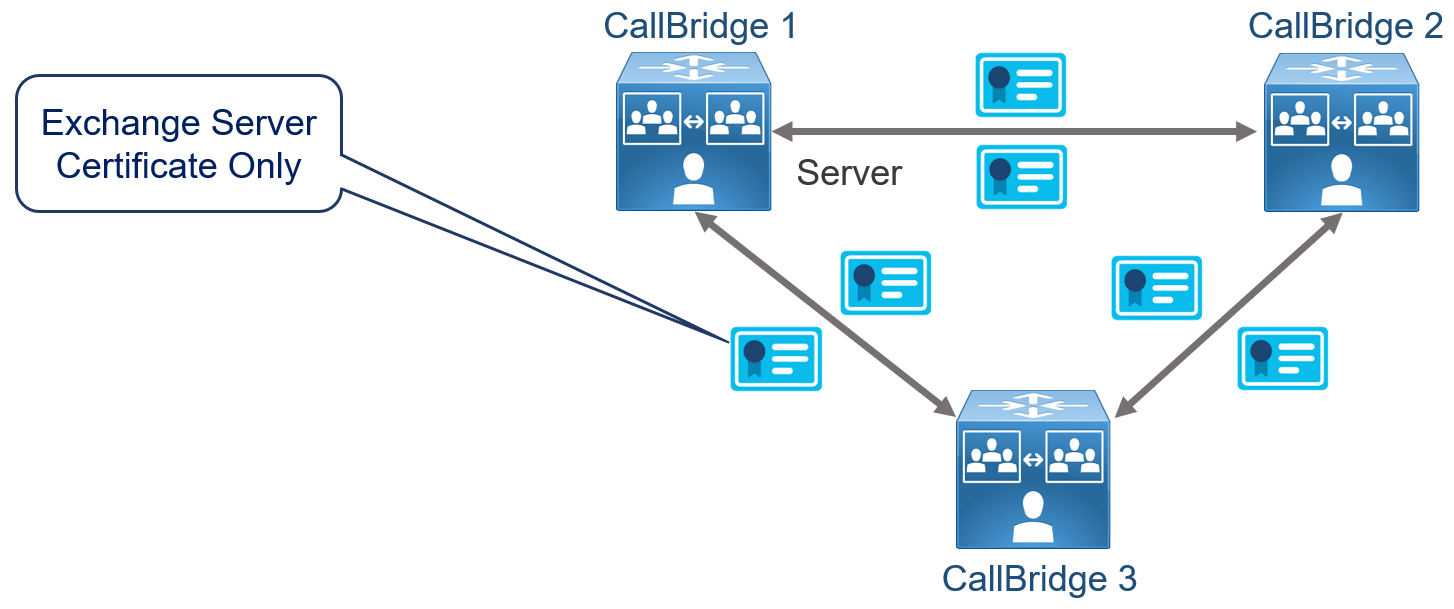

Contrairement au cluster database, chaque Call Bridge s’authentifiera en tant que serveur seulement.

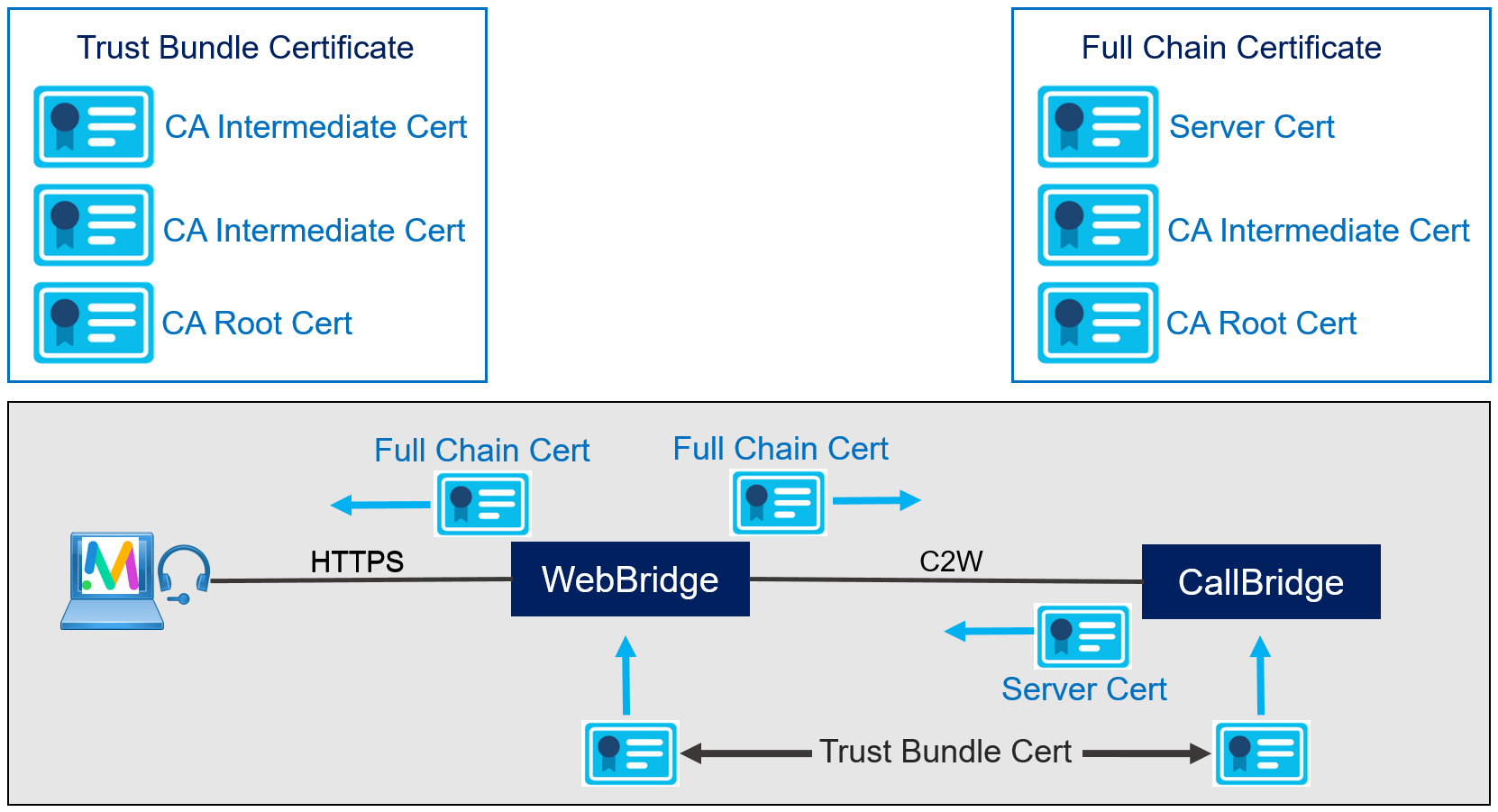

A partir de la version 3.0, un Bundle CA est requis pour vérifier les certificats des services WebAdmin, CallBridge et WebBridge3.

Le WebBridge3 par contre nécessite une chaine trust de certificat pour l’authentifier.

L’authentification entre le Call Bridge et le Web Bridge se fait avec les échanges de leurs certificats respectifs avec le certificat Bundle CA pour vérifier la validité de chacun.

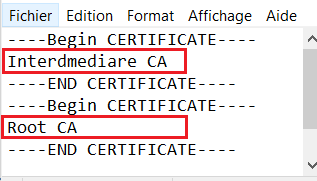

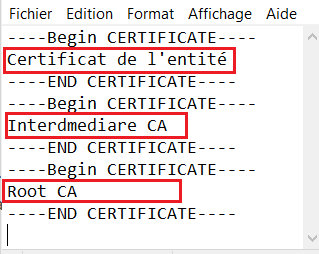

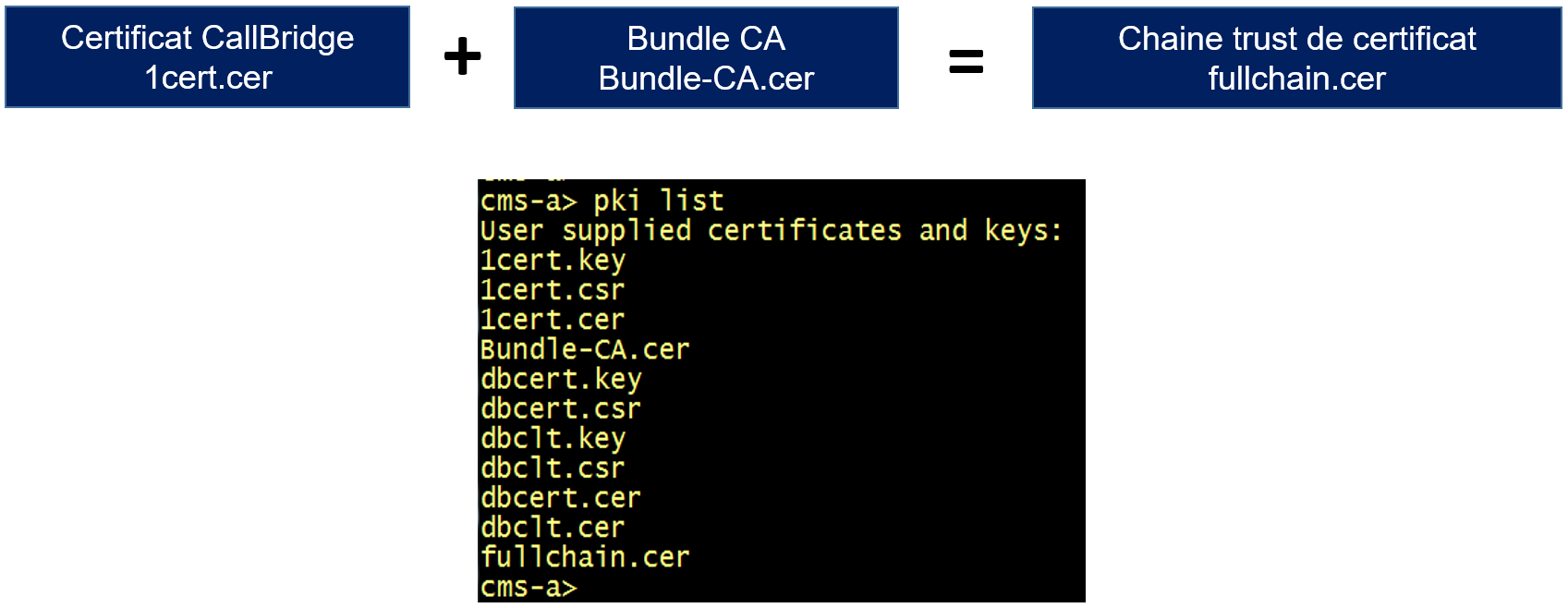

Chaine trust de certificat

Une chaine trust de certificat appelé également Bundle pour truster les certificats WebAdmin CallBridge et WebBridge3.

Pour créer la chaine trust de certificat on a besoin de:

- Le certificat du CA (Root CA)

- Le certificat Intermédiaire CA avec le Common Name : domaine.com

WebBridge3

Pour le WebBridge, le certificat est créé en fusionnant le certificat CallBridge avec la chaine trust de certificat.